El equipo de investigadores de Qualys, Inc., proveedor pionero y líder de soluciones de cumplimiento y seguridad basadas en la nube, ha descubierto una destacada vulnerabilidad en el programa Sudo (Super User Do, en inglés). Sudo es una utilidad muy extendida disponible en los principales sistemas operativos tipo Unix y que permite a los usuarios ejecutar programas con privilegios de seguridad de otro usuario (habitualmente el definido como administrador o usuario root) de forma segura y, por tanto, convirtiéndose así en superusuarios.

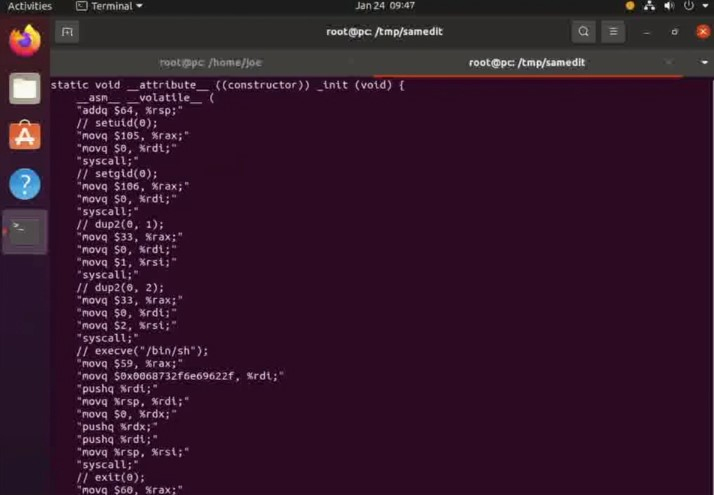

Los investigadores han revelado que, aprovechándose de esta vulnerabilidad, cualquier usuario sin privilegios podría utilizar una configuración Sudo predeterminada en una plataforma Linux y obtener así privilegios como administrador. Los investigadores de Qualys han validado de forma independiente esta vulnerabilidad y han desarrollado múltiples variantes del exploit, obteniendo privilegios completos como administradores en Ubuntu 20.04 (Sudo 1.8.31) , Debian 10 (Sudo 1.8.27) y Fedora 33 (Sudo 1.9.2). Es probable, además, según indican los expertos de Qualys, que otros sistemas operativos y distribuciones también sean explotables.

«Esta vulnerabilidad, identificada como (CVE-2021-3156 / Baron Samedit) es quizás la vulnerabilidad Sudo más importante en la memoria reciente (tanto en términos de alcance como de impacto) y que se ha encontrado oculta a nuestro conocimiento durante casi una década”, ha destacado Mehul Ravankar, vicepresidente de Gestión e Ingeniería de Producto de Qualys. “Se trata de una utilidad muy extendida en los sistemas modernos tipo Unix y que está disponible de forma predeterminada en la mayoría de estos sistemas, por lo que es probable que existan millones de activos susceptibles a esta vulnerabilidad. Sudo ha creado un parche y los equipos de seguridad deberían aplicarlo de inmediato”.

Tenga en cuenta que el equipo de investigación de Qualys participó en la divulgación responsable de esta vulnerabilidad y coordinó el anuncio previamente con todas las partes implicadas de Sudo y de las distribuciones de código abierto. Durante las últimas dos décadas, solo ha habido alrededor de 30 vulnerabilidades de seguridad, con menos de 5 vulnerabilidades (incluida esta) que se pueden explotar en la configuración predeterminada de Sudo y dan lugar a privilegios de administrador. Esto es encomiable al tratarse de una utilidad de código abierto tan analizada.

El enlace al parche de Sudo está disponible a través de este link.