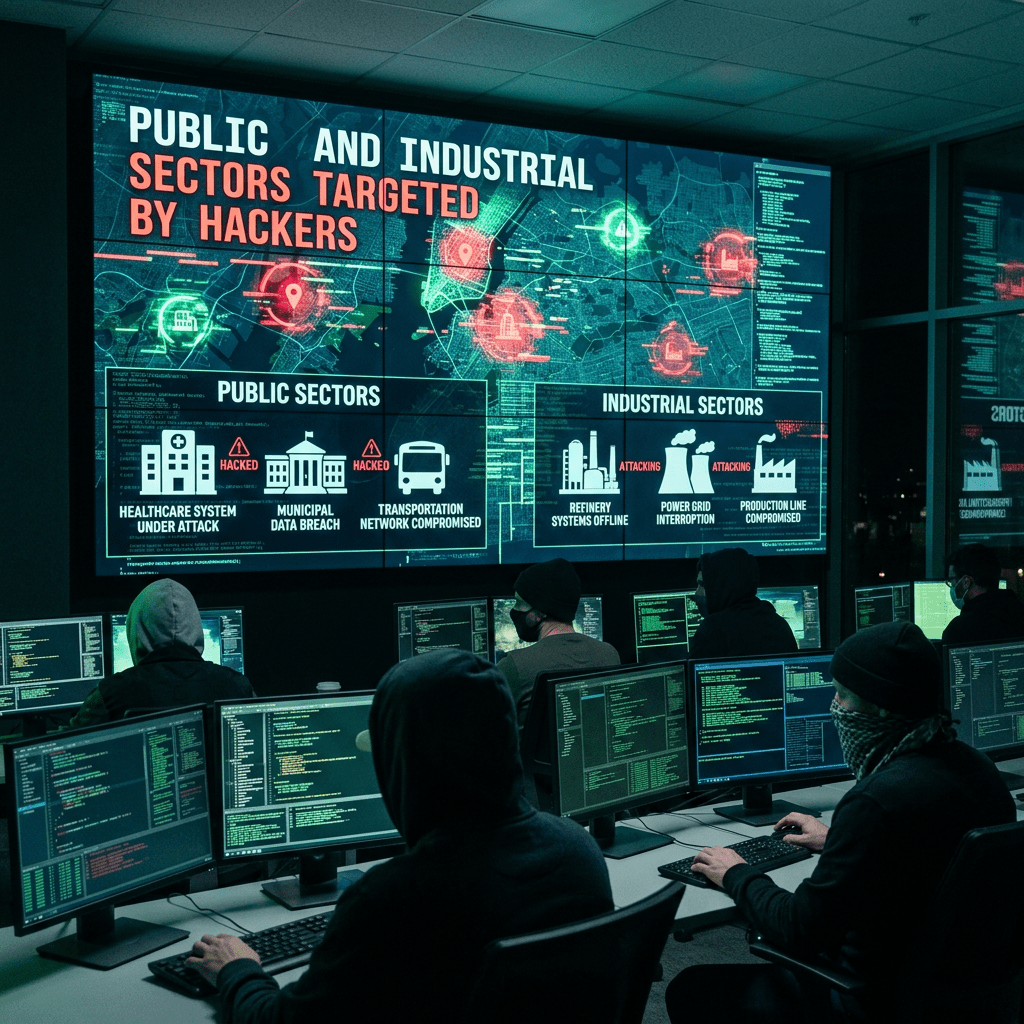

Según el informe global de Kaspersky Security Services, “Anatomy of a Cyber World”, el sector público se ha consolidado como el principal objetivo de los ciberdelincuentes por segundo año consecutivo, concentrando el 19% de todos los incidentes de alta gravedad registrados en 2025. Le sigue el sector industrial, con un 17%, mientras que el sector IT asciende al tercer puesto con un 15%, desplazando al sector financiero de las tres industrias más atacadas.

El informe, basado en datos de Kaspersky Managed Detection and Response (MDR), Incident Response, Compromise Assessment y SOC Consulting, analiza las principales tácticas, técnicas y herramientas utilizadas por los atacantes, así como la distribución de los incidentes por regiones y sectores.

El análisis muestra que los organismos gubernamentales continúan siendo el principal objetivo de los ciberdelincuentes. En este sector, las amenazas persistentes avanzadas (APT) representan el 33,3% de los incidentes, lo que refleja el alto nivel de sofisticación de los ciberdelincuentes. Además, el 18,9% de las organizaciones públicas ha sufrido ciberataques de ingeniería social, lo que pone de relieve que los empleados siguen siendo un punto de entrada clave para las amenazas.

En España, este riesgo ya se ha materializado en incidentes a lo largo de los últimos años. En 2025, el Ministerio de Defensa investigó una filtración de datos que afectó a aproximadamente 180.000 miembros de las Fuerzas Armadas, la Guardia Civil y personal del propio ministerio. A este caso se suman otros como el ciberataque al SEPE en 2021, que paralizó servicios públicos durante semanas, así como campañas de ataques DDoS impulsadas por grupos hacktivistas contra organismos públicos, reflejando la presión constante sobre estas infraestructuras.

Esta doble exposición, tanto a ataques avanzados como a campañas de ingeniería social, evidencia la necesidad de reforzar no solo la tecnología, sino también la resiliencia organizativa. Medidas como el control de accesos basado en roles o la limitación de privilegios pueden reducir significativamente el impacto de cuentas comprometidas, especialmente en entornos públicos de gran escala.

El sector industrial presenta un perfil de riesgo diverso: los incidentes relacionados con APT representan el 17,8%, el malware el 14,9% y la ingeniería social el 13,9%. Este reparto refleja que estas organizaciones atraen a distintos tipos de atacantes con objetivos variados.

Cabe destacar que los ejercicios de seguridad como el red teaming suponen el 22,8% de los incidentes en este sector, el porcentaje más alto entre las principales industrias, lo que indica una mayor inversión en validación proactiva de la seguridad.

Por su parte, el sector IT muestra una concentración especialmente alta de ataques avanzados: el 41% de los incidentes está vinculado a APT con intervención humana, la tasa más elevada de todos los sectores. Además, en un 17% de los casos se identificaron rastros de ataques previos, mientras que la ingeniería social representa el 11%.

El sector financiero pierde peso como objetivo prioritario

A diferencia de otros sectores, el financiero ha salido del top tres de industrias más atacadas. En este caso, los ejercicios de red teaming representan el 36,1% de los incidentes, lo que refleja un enfoque más maduro y orientado al cumplimiento normativo en materia de ciberseguridad. Por el contrario, la actividad APT confirmada se mantiene en niveles relativamente bajos (11,5%), lo que sugiere que la inversión sostenida en evaluación de seguridad puede ayudar a identificar vulnerabilidades de forma temprana y reducir el riesgo de brechas graves.

“Las organizaciones de los sectores público, industrial y tecnológico atraen de forma constante a adversarios sofisticados debido al valor estratégico de sus activos, ya sea por su relación con información geopolítica, infraestructuras críticas o cadenas de suministro globales. Los datos de 2025 confirman que estos ataques no son oportunistas, sino dirigidos y orientados a mantener acceso persistente. Por ello, las organizaciones deben asumir que los atacantes encontrarán una vía de entrada y centrarse en la detección temprana, la contención rápida y la reducción del tiempo de exposición”, afirma Sergey Soldatov, responsable de Security Operations en Kaspersky.

Para reforzar la protección frente a ataques con intervención humana, los analistas de Kaspersky recomiendan: · Reforzar los controles de seguridad con capacidades de detección gestionada como Kaspersky Managed Detection and Response (MDR) y análisis avanzado mediante Incident Response, que cubren todo el ciclo de gestión de incidentes.

· Alinear procesos y tecnologías con el actual panorama de amenazas mediante servicios como Kaspersky SOC Consulting, que permiten crear o mejorar un SOC y optimizar capacidades de detección y respuesta. · Implementar soluciones centralizadas y automatizadas como Kaspersky Next XDR Expert, que permiten correlacionar datos de múltiples fuentes y mejorar la detección y respuesta ante amenazas.