El laboratorio de ESET España lleva varias semanas siguiéndole la pista a una campaña de propagación de troyanos bancarios que tiene a usuarios españoles entre sus objetivos. De todas estas campañas, la que más éxito está obteniendo es la que se hace pasar por Correos España, y son bastantes los usuarios que ya han caído en esta trampa. Este fin de semana se ha observado un importante repunte de este ataque.

Esta campaña utiliza mensajes SMS suplantando la identidad de Correos e indicando a sus receptores que tienen un envío de camino a su casa, proporcionando además un enlace sobre el que pulsar. Con el aumento de los pedidos online desde hace meses debido a la crisis sanitaria, no es extraño que muchos de los que reciban este mensaje estén realmente esperando un paquete, de ahí el éxito que está teniendo esta campaña.

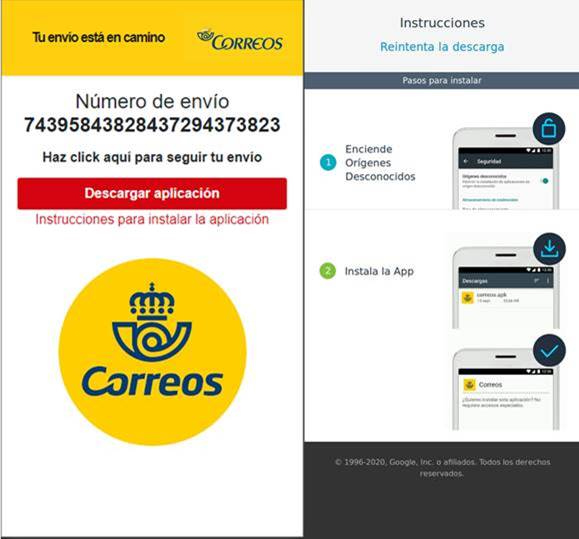

El enlace proporcionado redirige a una URL preparada por los delincuentes que simula ser una web oficial perteneciente a Correos, usando incluso su logotipo. En esta web se nos muestra un supuesto número de envío y se nos invita a descargar una aplicación para realizar el seguimiento. Además, se ofrecen instrucciones para instalar la aplicación desde orígenes desconocidos, ya que, por defecto, Android bloquea estas aplicaciones si no se descargan desde un mercado de aplicaciones oficial.

A pesar de su sencillez, la plantilla utilizada resulta bastante convincente para muchos usuarios. Esto, unido al hecho real de estar esperando un paquete, ha hecho que muchos bajen la guardia en los últimos días y descarguen e instalen la aplicación maliciosa en sus dispositivos Android. Es importante recordar que las amenazas propagadas en estas campañas en concreto no afectan a otros dispositivos como los iPhone de Apple.

Los dominios utilizados en las campañas de propagación de esta amenaza durante el pasado fin de semana fueron registrados hace pocos días, siendo dominios como “Correos-Cdn[.]com” o “Correos-AplI[.]com” los utilizados para alojar tanto la web fraudulenta como las aplicaciones maliciosas (fueron descubiertos en primera instancia por investigadores como @malwrhunterteam). Además, ambos dominios fueron registrados en el mismo registrador, ubicado en Rusia.

En lo que respecta a la composición de estas webs, tal y como apuntaba el usuario de Twitter @TFujiwara86 en un interesante hilo sobre este tema, se está reutilizando infraestructura de campañas anteriores y utilizando un kit de distribución de malware modificado, incluso se ha podido llegar a ver en las webs maliciosas referencias a otras empresas de transporte como DHL.

En esos repositorios se observa la aplicación maliciosa que, durante el pasado fin de semana, se ha estado propagando con nombres como “correos-3.apk” o “correos-4.apk”. Estas aplicaciones son en realidad troyanos bancarios de las familias Cerberus o Alien, que roban credenciales bancarias e interceptan los mensajes de doble factor de autenticación que envían los bancos para confirmar la realización de transferencias de dinero.

Entre los permisos adquiridos por estas aplicaciones maliciosas vemos cómo se incluyen los necesarios para recibir, leer y modificar estos mensajes de verificación mediante SMS, por lo que una vez el usuario accede a su entidad bancaria a través de la web o aplicación, los delincuentes consiguen sus credenciales, realizan una transferencia a una cuenta bancaria controlada por ellos e introducen el código de verificación interceptado vía SMS para su autorización, todo eso sin que la víctima sea consciente hasta que se dé cuenta de que falta dinero en su cuenta corriente.

Para evitar que una amenaza de este tipo pueda robarnos el dinero que tenemos en nuestra cuenta bancaria hemos de evitar instalar aplicaciones desde orígenes desconocidos, por mucho que se hagan pasar por una aplicación legítima, a menos que se trate de una fuente de confianza. El gancho utilizado por los delincuentes en estas campañas está siendo muy efectivo no solo en España, puesto que ya se han detectado campañas similares en otros países, y es algo que venimos observando desde hace tiempo en la propagación de troyanos bancarios mediante el envío de emails.

Además, contar con una solución de seguridad en nuestro ordenador o dispositivo Android nos puede ahorrar más de un disgusto, ya que muchas de estas amenazas son detectadas antes incluso de que puedan ser descargadas y causar más daño, por lo que es altamente recomendable contar con una de estas soluciones instaladas.