¿Sería muy cómodo no tener que dar la vuelta varias veces al USB cada vez que quieres conectarlo al ordenador, verdad? Dentro de poco, podrás olvidarte de este problema. El nuevo conector USB Type-C, más conocido como USB reversible, logrará que dejes de preocuparte por eso ya que posee la misma cantidad de pines o conectores por ambos lados y, además, permitirá tanto la transferencia de datos a mayor velocidad como la de señales de vídeo o de energía eléctrica, con un tamaño similar al microUSB.

Sigue leyendo

Archivo de la categoría: Seguridad

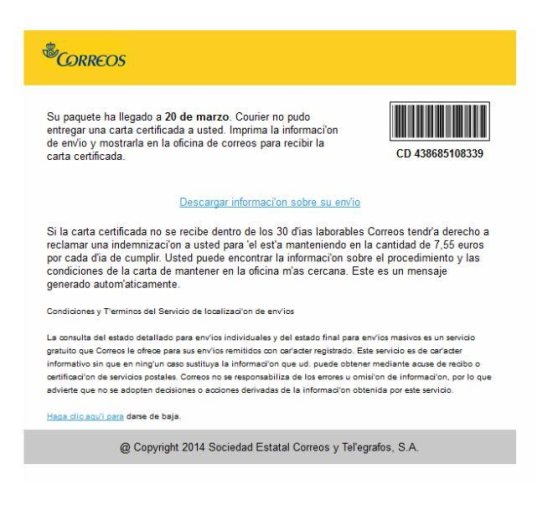

Si recibe este email de Correos, no lo dude y bórrelo inmediatamente

El ransomware de cifrado «Cryptolocker» continúa difundiéndose masivamente camuflado en oleadas de correos electrónicos no deseados que utilizan el nombre de Correos. Los correos, que incluyen en el campo asunto el propio nombre de la víctima para conseguir la máxima credibilidad, informan de una carta certificada que no ha podido ser entregada así como del proceso para recogerla. Si no sigues este proceso, Correos informa que podrá «reclamar una indemnización» de 7,55 € por cada día de retraso.

Sigue leyendo

Check Point lanza el Mapa Mundial de Ciberamenazas en el marco del CPX, su evento europeo anual

Check Point® Software Technologies Ltd., el mayor proveedor mundial especializado en seguridad, ha lanzado hoy el ‘Mapa ThreatCloud Mundial de Ciberamenazas’ una herramienta que permite visualizar cómo y dónde están teniendo lugar los ciberataques a nivel mundial, en tiempo real.

Check Point® Software Technologies Ltd., el mayor proveedor mundial especializado en seguridad, ha lanzado hoy el ‘Mapa ThreatCloud Mundial de Ciberamenazas’ una herramienta que permite visualizar cómo y dónde están teniendo lugar los ciberataques a nivel mundial, en tiempo real.

El Mapa está basado en la inteligencia de la solución ThreatCloud TM, la mayor red de colaboración de la industria para luchar contra el cibercrimen, que ofrece datos sobre amenazas y tendencias de ataques mediante una red mundial de sensores dedicados.

Sigue leyendo

Cómo saber si tu equipo forma parte de una red botnet

Casi todo el mundo piensa que cuando su equipo está infectado con un virus, su funcionamiento se ve alterado. Pocos usuarios son capaces de imaginar que un ordenador que funciona perfectamente pueda tener instalado malware y sin embargo, es lo que suele pasar. La gran mayoría de ciberdelincuentes no buscan llamar la atención, sino ganar dinero y, para ello, cuanto más inadvertido pase el software que han instalado, mejor.

Casi todo el mundo piensa que cuando su equipo está infectado con un virus, su funcionamiento se ve alterado. Pocos usuarios son capaces de imaginar que un ordenador que funciona perfectamente pueda tener instalado malware y sin embargo, es lo que suele pasar. La gran mayoría de ciberdelincuentes no buscan llamar la atención, sino ganar dinero y, para ello, cuanto más inadvertido pase el software que han instalado, mejor.

Sigue leyendo

Protege tu cuenta de Google con Password Alert

¿Escribirías tu dirección de correo electrónico y tu contraseña en esta página?

Parece como una página de acceso bastante estándar, pero no lo es. Es lo que llamamos una página de “phishing”, un sitio creado por personas que desean recibir y apoderarse de tu contraseña. Si escribes aquí tu contraseña, los atacantes pueden hacerse con ella y acceder a tu cuenta de Google, sin que ni siquiera te des cuenta de ello.

Sigue leyendo

Más de 7.000 jóvenes aragoneses se beneficiarán del programa ‘Controlatic’ contra las adicciones digitales

Fundación Alia2 acaba de presentar en Zaragoza el programa educativo ‘ControlaTIC’, una iniciativa organizada por Fundación Mapfre en la que colabora Alia2 junto al Grupo SIENA y la Consejería de Educación del Gobierno de Aragón. Este programa facilitará a cerca de 7.000 escolares de 50 colegios de la comunidad autónoma, los conocimientos y las herramientas necesarias para que sean conscientes de la utilización responsable, controlada y segura de las nuevas tecnologías.

Sigue leyendo

La mayor preocupación de las empresas españolas frente a ataques DDoS es la pérdida de oportunidades de negocio e ingresos

Los ataques DDoS se han convertido en uno de los ataques más comunes. Los utilizan competidores sin escrúpulos, extorsionistas siniestros o simplemente cibervándalos y cada vez son más las empresas, independientemente de su tamaño o negocio, que se encuentran con estas amenazas. Según los resultados de una encuesta realizada por Kaspersky Lab y B2B Internacional, la mayoría de las empresas considera que las pérdidas de ingresos y de reputación son las consecuencias más perjudiciales de un ataque DDoS.

Los ataques DDoS se han convertido en uno de los ataques más comunes. Los utilizan competidores sin escrúpulos, extorsionistas siniestros o simplemente cibervándalos y cada vez son más las empresas, independientemente de su tamaño o negocio, que se encuentran con estas amenazas. Según los resultados de una encuesta realizada por Kaspersky Lab y B2B Internacional, la mayoría de las empresas considera que las pérdidas de ingresos y de reputación son las consecuencias más perjudiciales de un ataque DDoS.

El 26% de las empresas españolas consideran que las oportunidades de negocio perdidas – contratos u operaciones en curso con ingresos garantizados – son la consecuencia más aterradora de un ataque DDoS.

Sigue leyendo

Panda Security lanza una nueva generación de dispositivos UTM de alto rendimiento

Panda Security presenta la última generación de dispositivos UTM Gatedefender e250 y e500 para evitar las crisis de seguridad en las empresas. Estos nuevos modelos sustituyen a los anteriores e9100lite y e9100.

Panda Security presenta la última generación de dispositivos UTM Gatedefender e250 y e500 para evitar las crisis de seguridad en las empresas. Estos nuevos modelos sustituyen a los anteriores e9100lite y e9100.

Los dispositivos Gatedefender e250 y e500 garantizan una manera eficaz de mantener un nivel alto de protección de forma constante. Básicamente, ofrecen un servicio de seguridad avanzada dentro de una única solución: firewall de inspección profunda de paquetes, firewall de aplicaciones, VPN, anti-spam, filtro de tráfico web y correo electrónico en la pasarela de conexión a Internet, así como un potente módulo hostpot.

Sigue leyendo

El hardware no está exento de amenazas de malware

Cuando se habla de seguridad informática y de virus, la tendencia popular es creer que estos se encuentran en programas y aplicaciones y muy pocos se paran a pensar en el hardware que, normalmente, se cree que es un elemento relativamente seguro y limpio en contraprestación al software que suele estar lleno de bugs y malware. Pese a que, hasta el momento, esta afirmación había funcionado muy bien, la realidad es otra, según los analistas de Kaspersky Lab.

Cuando se habla de seguridad informática y de virus, la tendencia popular es creer que estos se encuentran en programas y aplicaciones y muy pocos se paran a pensar en el hardware que, normalmente, se cree que es un elemento relativamente seguro y limpio en contraprestación al software que suele estar lleno de bugs y malware. Pese a que, hasta el momento, esta afirmación había funcionado muy bien, la realidad es otra, según los analistas de Kaspersky Lab.

Sigue leyendo

Emails masivos sin copia oculta y otros hábitos poco seguros (e ilegales)

Por despiste o por desconocimiento, tu empresa puede estar a punto de enfrentarse a una multa considerable. El motivo se encuentra en los correos electrónicos que los trabajadores mandan a diario a varios clientes de forma simultánea. ¿Lo hacen incluyendo a los distintos destinatarios en copia oculta?

Por despiste o por desconocimiento, tu empresa puede estar a punto de enfrentarse a una multa considerable. El motivo se encuentra en los correos electrónicos que los trabajadores mandan a diario a varios clientes de forma simultánea. ¿Lo hacen incluyendo a los distintos destinatarios en copia oculta?

En las tripas de la Ley Orgánica de Protección de Datos (LOPD) está la explicación exacta de por qué uno de esos correos enviados a varios clientes sin introducir las direcciones de email en copia oculta puede salirle muy caro a tu compañía.

Sigue leyendo