“Pokémon GO”: son las dos palabras más pronunciadas en las últimas semanas. Y es que las cifras que ha generado este videojuego son abrumadoras: Nintendo ha duplicado su valor en bolsa (en siete sesiones la marca japonesa ha ganado alrededor de 16.000 millones de euros en la bolsa de Tokyo) y la app ya cuenta con más usuarios activos que Twitter.

“Pokémon GO”: son las dos palabras más pronunciadas en las últimas semanas. Y es que las cifras que ha generado este videojuego son abrumadoras: Nintendo ha duplicado su valor en bolsa (en siete sesiones la marca japonesa ha ganado alrededor de 16.000 millones de euros en la bolsa de Tokyo) y la app ya cuenta con más usuarios activos que Twitter.

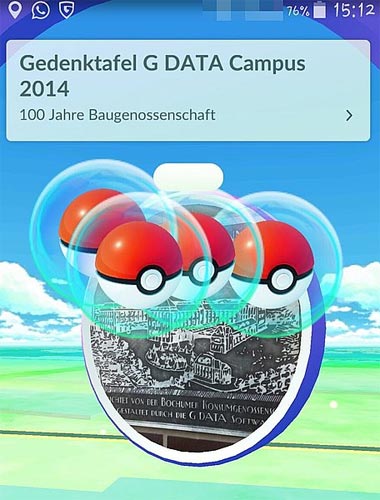

Esta aplicación mezcla elementos multimedia con imágenes reales, que capta la cámara del dispositivo móvil. De hecho, utiliza el GPS para posicionar al jugador en un mapa real, en el que físicamente hay que encontrar Pokémons, superar pruebas o recoger objetos para subir de nivel. Eso ha desatado la locura entre los usuarios y ha conseguido que miles de personas se congreguen en lugares como Central Park o el muelle de Santa Mónica en busca de estos personajes de animación.

Sigue leyendo