«El éxito reciente en la lucha contra el grupo de ciberdelincuentes Carbanak es una muy buena noticia para toda la industria y destaca cómo el intercambio de información entre países es especialmente importante para contrarrestar la ciberdelincuencia», dice Sergey Golovanov, analista principal de seguridad en el GReAT de Kaspersky Lab.

«El éxito reciente en la lucha contra el grupo de ciberdelincuentes Carbanak es una muy buena noticia para toda la industria y destaca cómo el intercambio de información entre países es especialmente importante para contrarrestar la ciberdelincuencia», dice Sergey Golovanov, analista principal de seguridad en el GReAT de Kaspersky Lab.

Carbanak es una campaña de amenaza persistente avanzada (APT) que utilizaba herramientas de ataque específicas para atacar a las instituciones financieras de todo el mundo con el objetivo principal de robar.

Fue descubierto en 2014 por Kaspersky Lab junto con Interpol, Europol y varias otras organizaciones policiales basándose en incidentes ocurridos en 2013. En ese momento, el grupo usaba una gama de herramientas que incluía un programa malicioso llamado Carbanak. Después de la publicación de los hallazgos de Kaspersky Lab en 2015, el grupo adaptó sus herramientas y comenzó a utilizar el malware Cobalt-strike; también realizó cambios en sus servidores e infraestructura.

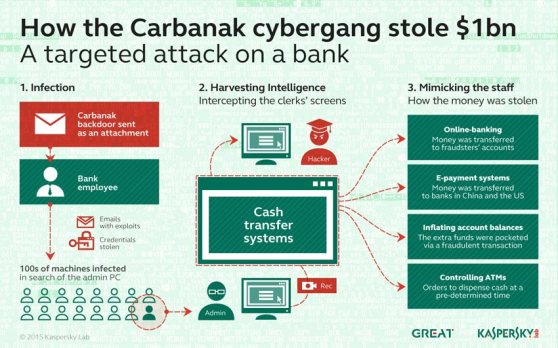

El grupo utiliza técnicas de ingeniería social como correos electrónicos de phishing con archivos adjuntos maliciosos (por ejemplo, documentos de Word con vulnerabilidades incrustadas) dirigidos a empleados de instituciones financieras. Una vez que una víctima está infectada, los ciberatacantes instalan un backdoor diseñado para espionaje, robo de datos y administración remota del sistema infectado, buscando sistemas de transacciones financieras.

En el momento del descubrimiento, los analistas de Kaspersky Lab estimaron que el grupo Carbanak había robado alrededor decenas de millones de dólares de cada una de sus víctimas. Desde 2013, se estima que el grupo ha atacado a más de 100 bancos, sistemas de pago electrónico y otras organizaciones financieras, en al menos 30 países de Europa, Asia, norte y Sudamérica, y otras regiones. Basándose en la exitosa investigación en Carbanak, en 2016, Kaspersky Lab descubrió dos grupos actuando de una manera muy similar a Carbanak: Metel y GCMAN. Ambos atacaban a organizaciones financieras usando reconocimiento típico de APTs (Amenazas Persistentes Avanzadas) y distribuyendo malware personalizado junto con software legítimo. También usaba nuevos métodos innovadores para el robo. Otros actores también han implementado técnicas, tácticas y procedimientos similares a Carbanak, por ejemplo Lazarus y Silence.

Dada la escala internacional de las actividades de estos actores, creemos que hay docenas de personas involucradas en esta ciberactividad. Pruebas descubiertas en los archivos maliciosos y los ordenadores de las víctimas sugieren que los creadores del malware Carbanak son de habla rusa aunque para ejercer la actividad maliciosa en cada país, el grupo generalmente buscaba un hablante nativo.