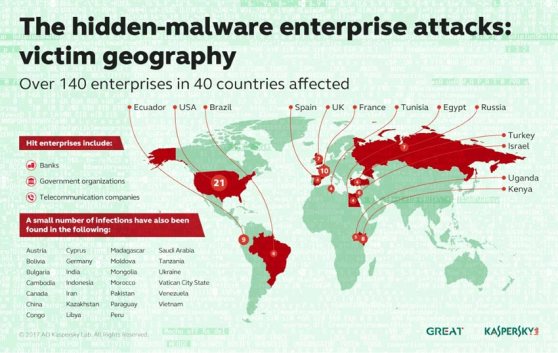

A finales del año 2016, bancos de la Comunidad de Estados Independientes (CIS por sus siglas en inglés) contactaron con expertos de Kaspersky Lab porque encontraron el software de pruebas de penetración Meterpreter en la memoria de sus servidores en un lugar donde no debería aparecer. Kaspersky Lab descubrió que el código Meterpreter se había combinado con un número de scripts PowerShell y con otras utilidades y se había transformado en código malicioso que podía ocultarse en la memoria y, de forma invisible, recopilar las contraseñas de los administradores de sistemas. De esa manera, los ciberatacantes podían controlar los sistemas de sus víctimas en remoto y conseguir su objetivo final: el acceso a los procesos financieros.

A finales del año 2016, bancos de la Comunidad de Estados Independientes (CIS por sus siglas en inglés) contactaron con expertos de Kaspersky Lab porque encontraron el software de pruebas de penetración Meterpreter en la memoria de sus servidores en un lugar donde no debería aparecer. Kaspersky Lab descubrió que el código Meterpreter se había combinado con un número de scripts PowerShell y con otras utilidades y se había transformado en código malicioso que podía ocultarse en la memoria y, de forma invisible, recopilar las contraseñas de los administradores de sistemas. De esa manera, los ciberatacantes podían controlar los sistemas de sus víctimas en remoto y conseguir su objetivo final: el acceso a los procesos financieros.

Sigue leyendo

-

Suscribirse

Suscrito

¿Ya tienes una cuenta de WordPress.com? Inicia sesión.