Check Point® Software Technologies Ltd., pionero y líder global en soluciones de ciberseguridad, ha publicado un análisis detallado sobre un cambio crítico en las tácticas de grupos de amenazas avanzadas (APT), específicamente el grupo Lazarus de Corea del Norte. Los ciberdelincuentes están explotando la confianza inherente en las “listas blancas” de las instituciones financieras para eludir medidas de seguridad robustas, lo que se ha traducido en un robo de 1.788 millones de dólares en apenas siete meses.

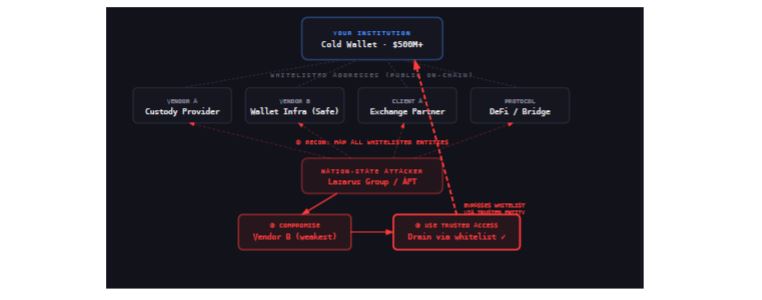

A diferencia de los hackeos tradicionales que buscan vulnerabilidades en el código, esta estrategia se basa en comprometer a proveedores, socios o infraestructura de confianza que ya figuran en las listas de direcciones aprobadas de las víctimas. Al hacerlo, los atacantes heredan la legitimidad necesaria para realizar transacciones maliciosas que pasan todos los controles estáticos de seguridad.

Para un atacante con recursos estatales, la transparencia de la cadena de bloques es un regalo. Al analizar los patrones de transacciones públicas, el grupo Lazarus puede mapear exactamente qué proveedores de custodia, infraestructuras de billetera o protocolos DeFi utiliza una institución.

El modus operandi detectado en los últimos ataques (julio 2024 – febrero 2025) sigue un patrón de tres pasos, según Check Point Software:

1. Reconocimiento: mapeo de direcciones y saldos en cadena.

2. Compromiso de terceros: identificación y ataque al eslabón más débil de la lista blanca (un vendedor o un empleado interno).

3. Ejecución: uso del acceso de confianza para drenar los fondos.

Check Point Software destaca tres casos recientes donde se aplicaron estas tácticas a pesar de contar con las mejores prácticas de la industria:

· Bybit (febrero 2025 – $1.5B): el atacante comprometió la estación de trabajo de un desarrollador del proveedor de infraestructura Safe {Wallet}. Inyectaron código malicioso en la interfaz de usuario que, aunque mostraba una transferencia rutinaria, en realidad reemplazaba el contrato de la cartera por uno controlado por el atacante.

· WazirX (julio 2024 – $235M): se explotaron discrepancias en la interfaz del proveedor de custodia Liminal. Los firmantes aprobaron lo que parecía una transferencia legítima, pero los datos reales en cadena sustituyeron la implementación del multisig de la víctima.

· Radiant Capital (octubre 2024 – $53M): mediante ingeniería social en Telegram, Lazarus comprometió a tres firmantes internos. El malware realizó un ataque ‘Man-in-the-Middle’ (MITM) que engañó a los dispositivos de hardware (Ledger/Trezor), llevando a los usuarios a firmar “a ciegas” la transferencia de propiedad de los activos.

Según el análisis, las medidas de seguridad estáticas, como listas blancas, firmas múltiples y carteras de hardware, son necesarias, pero resultan insuficientes frente a este nivel de sofisticación. Check Point Software recomienda simular transacciones en tiempo real. Es decir, no basar la seguridad en el destino (la dirección), sino en el resultado (qué cambiará exactamente en el balance y la propiedad). Además, la compañía aconseja la monitorización continua on-chain con el fin de detectar señales de alerta tempranas -como el despliegue de contratos maliciosos días antes del ataque-, así como insertar una infraestructura separada que intercepte y valide cada transacción antes de que llegue a la cadena de bloques, rompiendo la cadena de manipulación de la interfaz de usuario.